Versuchen Sie NICHT, Betriebssystem-Upgrades an Ort und Stelle durchzuführen, wie z.B. ein Upgrade von Debian 11 auf 12 an Ort und Stelle. Sie werden Ihren Server zerstören!

### Aktualisierung auf die neueste RMM-Version¶Machen Sie vor dem Update immer ein Backup rsp. ein Snapshot der aktuellen Installation

Melden Sie sich per SSH an Ihren Server an mit dem Benutzer, den Sie während der Installation angelegt haben.Führen Sie niemals Update-Skripte oder -Befehle als Root-Benutzer aus. Das bringt die Berechtigungen durcheinander und macht Ihre Installation kaputt.

Laden Sie das Update-Skript herunter und führen Sie es aus: ```bash wget -N https://raw.githubusercontent.com/amidaware/tacticalrmm/master/update.sh chmod +x update.sh ./update.sh ``` Wenn Sie bereits auf der neuesten Version sind, wird das Update-Skript Sie darüber informieren und sofort zurückkehren. Sie können die optionale Option --force an das Update-Skript übergeben, um ein Update zu erzwingen, wodurch die Prüfung auf die neueste Version umgangen wird. ```bash wget -N https://raw.githubusercontent.com/amidaware/tacticalrmm/master/update.sh chmod +x update.sh ./update.sh --force ``` Dies ist nützlich für eine verpfuschte Aktualisierung, die möglicherweise nicht vollständig abgeschlossen wurde. Das Update-Skript korrigiert auch alle Berechtigungen, die während eines verpfuschten Updates durcheinander geraten sind, oder wenn Sie das Update-Skript versehentlich als Root-Benutzer ausgeführt haben.Versuchen Sie nicht, MeshCentral manuell auf eine neuere Version zu aktualisieren. Sie sollten dies dem update.sh-Skript überlassen. Die Entwickler testen MeshCentral und stellen sicher, dass die Integration nicht unterbrochen wird, bevor sie die Mesh-Version aktualisieren.

# Aktualisieren des Let's Encrypt SSL-ZertifikatDerzeit erneuert das Update-Skript Ihr Let's Encrypt-Wildcard-Zertifikat, das alle 3 Monate abläuft, nicht automatisch, da es nicht ohne weiteres möglich ist, dies mit der DNS-TXT-Eintragsmethode zu automatisieren.

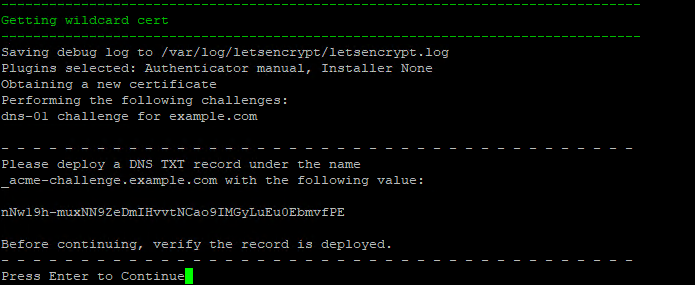

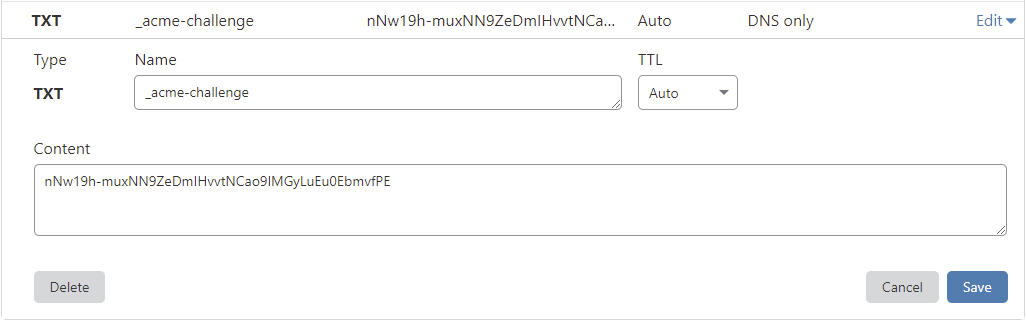

#### Let's Encrypt Wildcard Zertifikat erneuern Um Ihre Let's Encrypt Wildcard Cert SSL-Zertifikate zu erneuern und zu aktualisieren, führen Sie den folgenden Befehl aus, wobei Sie `example.com` durch Ihre Domain und `admin@example.com` durch Ihre E-Mail-Adresse ersetzen: ```bash sudo certbot certonly --manual -d *.example.com --agree-tos --no-bootstrap --preferred-challenges dns -m admin@example.com --no-eff-email ``` ##### DNS TXT Eintrag aktualisierenDie Propagierung von TXT-Einträgen kann je nach DNS-Anbieter zwischen 1 Minute und einigen Stunden dauern. Bevor Sie die Eingabetaste drücken, sollten Sie überprüfen, ob der TXT-Datensatz bereitgestellt wurde. Mit dem folgenden Befehl können Sie dies schnell überprüfen: `dig -t txt _acme-challenge.example.com` (nicht vom TRMM-Server) oder testen Sie mit: [https://viewdns.info/dnsrecord/](https://viewdns.info/dnsrecord/) Enter:` _acme-herausforderung.beispiel.com`

[](https://docs.corestream.ch/uploads/images/gallery/2024-08/DJ89ayVICO1gkXLY-image.png) [](https://docs.corestream.ch/uploads/images/gallery/2024-08/8ZrAMAm90uwQoD6O-image.png) ##### Neues Wildcard Zertifikat einbinden Das erneuerte Zertifikat wird immer noch vollständig in Tactical verwendet. Führen Sie nun das Update Skript. ```bash ./update.sh --force ``` # Linux Agent Installation & Management ## 📘 Zweck Dieses Dokument beschreibt die Installation, Aktualisierung und Deinstallation des Linux-Agents über das bereitgestellte `linuxrmm.sh`-Skript. Das Skript bindet Linux-Systeme an TacticalRMM / MeshCentral an und automatisiert die gesamte Einrichtung. --- ## 🧩 Voraussetzungen - Root- oder sudo-Zugriff auf das Zielsystem - Unterstützte Distributionen: **Debian / Ubuntu** (getestet) - Internetzugang zum TacticalRMM- und MeshCentral-Server - Abhängigkeiten: `curl`, `wget`, `tar`, `systemd` --- ## 🗝️ Parameterquellen in TacticalRMM Da die Funktion **„Add Linux Agent“** in unserer Umgebung derzeit **nicht aktiv** ist, müssen die Parameter **manuell** eingetragen werden. Die folgenden Werte können direkt im TacticalRMM-Dashboard abgelesen werden: | Parameter | Beschreibung | Wo im TacticalRMM zu finden | |------------|---------------|------------------------------| | `